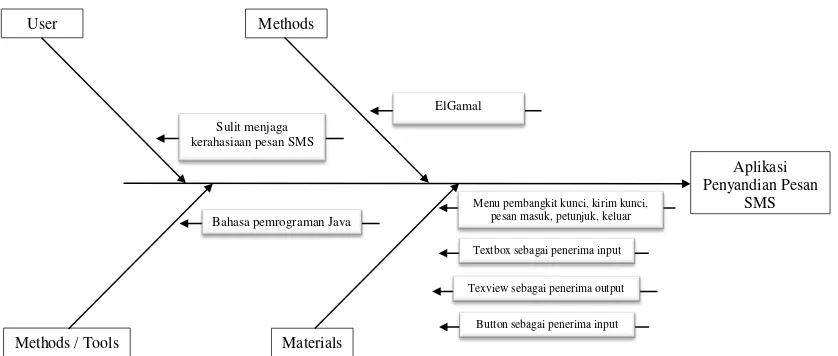

Implementasi Algoritma Elgamal Untuk Keamanan Sms Pada Android

Teks penuh

Gambar

Dokumen terkait

Kunci yang digunakan untuk proses enkripsi text bisa berupa gabungan angka, huruf dan karakter khusus sesuai keinginan dari penggunanya. Blowfish sendiri menggunakan kunci

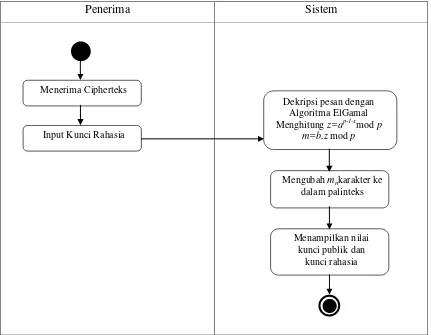

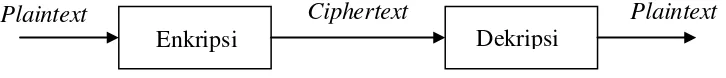

Untuk proses dekripsi, sisi penerima menerima ciphertext, kunci privat, serta bilangan prima dari pihak pengirim pesan, yang dilanjutkan dengan proses dekripsi menggunakan

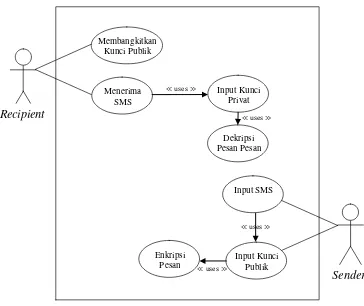

Pada program aplikasi dilakukan proses pembuatan kunci, pengujian enkripsi dan dekripsi terhadap suatu pesan agar langkah-langkah managemen kunci dan hasil yang

Untuk melakukan proses dekripsi dapat dilihat pada gambar 8 yang diawali dengan proses penginputan file hasil penyandian (ciphertext), kunci private serta

Untuk melakukan proses dekripsi dapat dilihat pada gambar 8 yang diawali dengan proses penginputan file hasil penyandian (ciphertext), kunci private serta

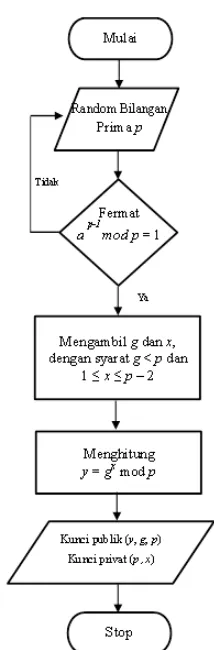

Untuk mengurangi risiko apabila bilangan prima sebagai pembangkit kuncinya ditemukan atau dipecahkan maka diusulkan hasil dari pesan teks yang telah dienkripsi

1 ) dan sistem melakukan perhitungan kunci sesi K maka user A akan mendapatkan nilai kunci sesi K yang sama dengan user B seperti yang digambarkan pada Gambar 7.(b).. Pada sistem

Kunci yang digunakan untuk proses enkripsi text bisa berupa gabungan angka, huruf dan karakter khusus sesuai keinginan dari penggunanya. Blowfish sendiri menggunakan kunci